Google Cloud SQL Postgres ソース設定ガイド

サイドバーに表示されているサポート対象プロバイダーのいずれかを使用している場合は、そのプロバイダー専用のガイドを参照してください。

サポートされている Postgres バージョン

Postgres 12 以降のすべてのバージョン

論理レプリケーションを有効にする

設定 cloudsql. logical_decoding が on の場合は、以下の手順を実行する必要はありません。この設定は、他のデータレプリケーションツールから移行する場合、ほとんどのケースで事前に構成されています。

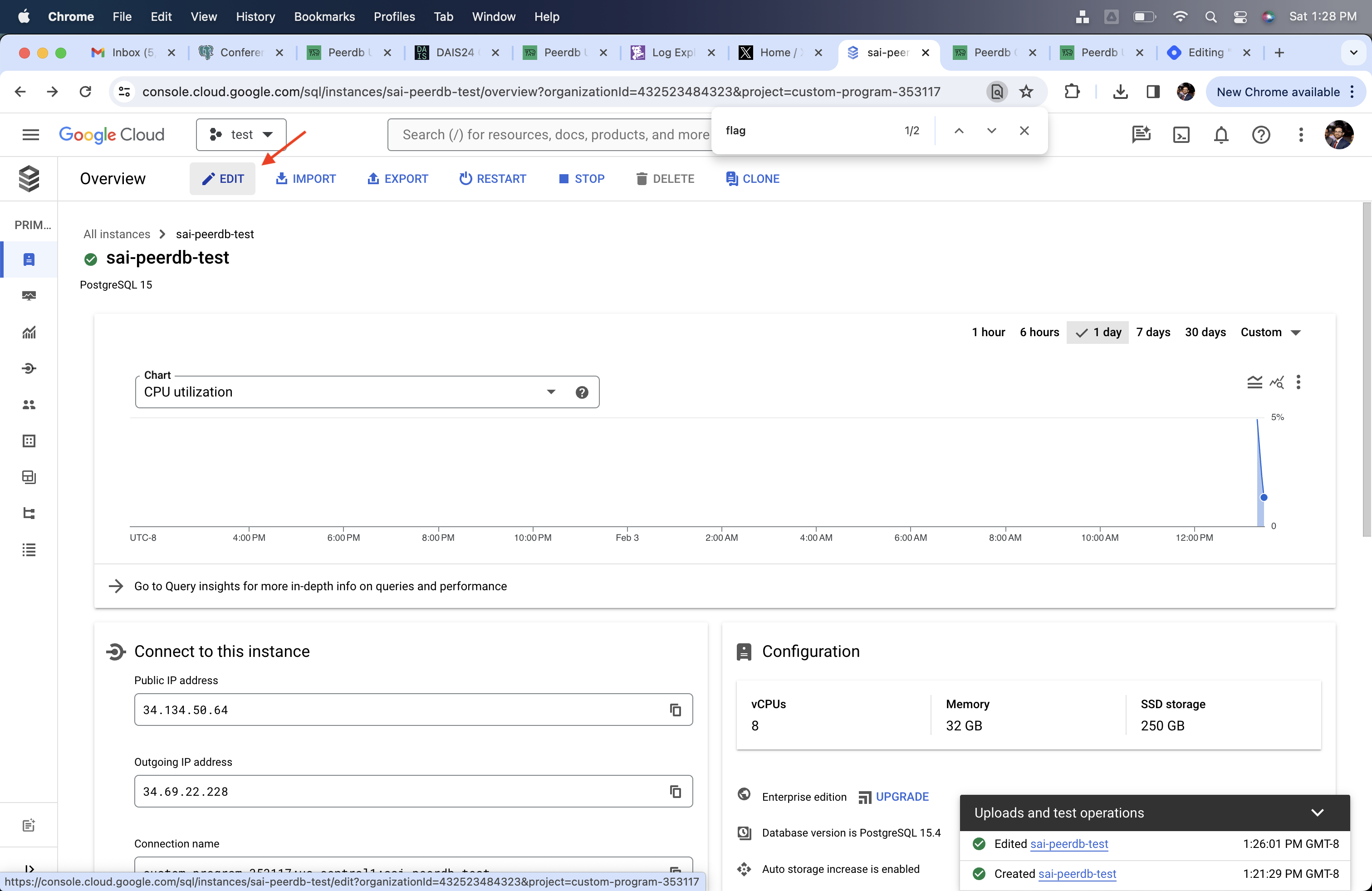

- 概要ページで Edit ボタンをクリックします。

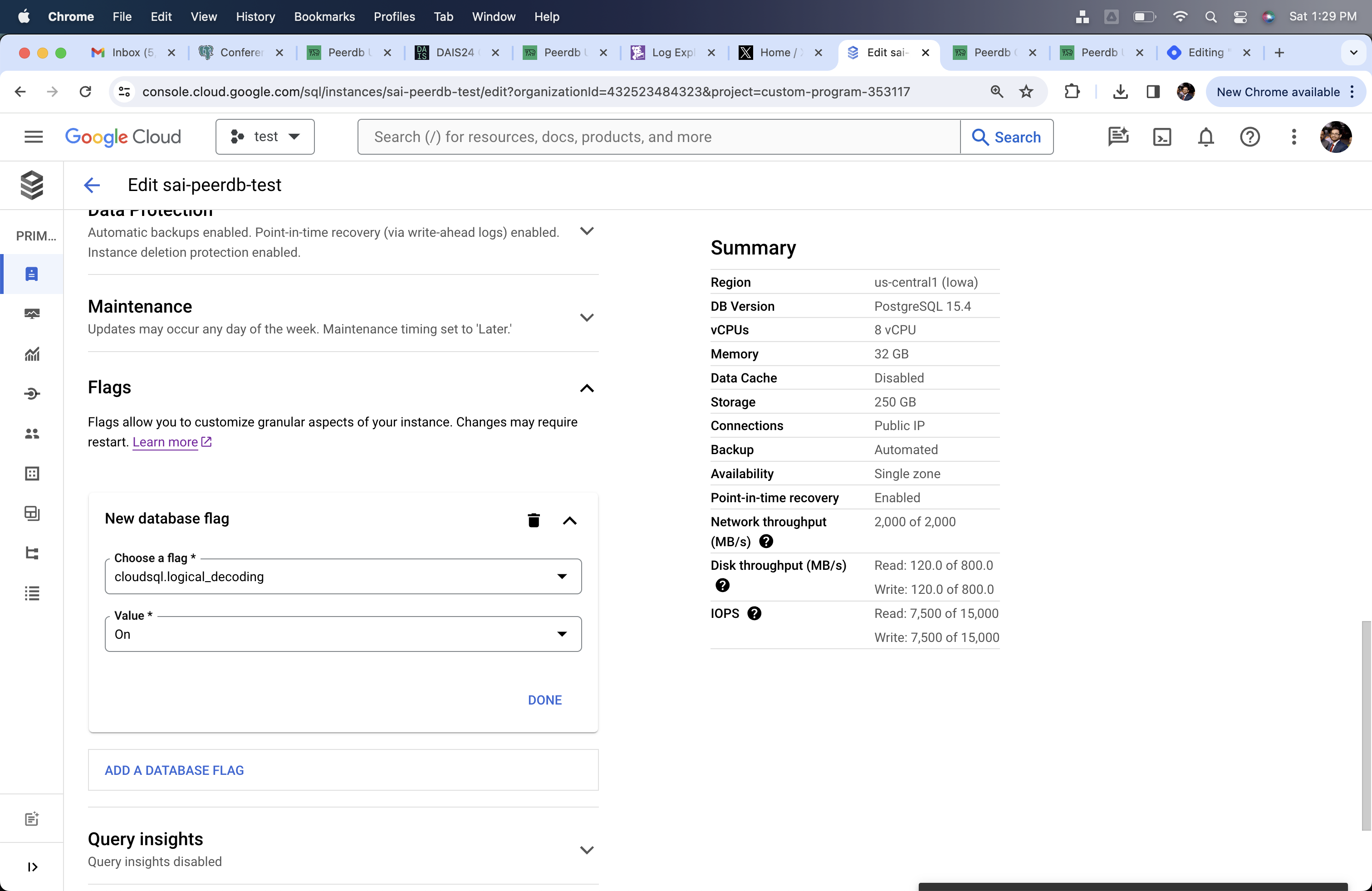

- Flags に移動し、

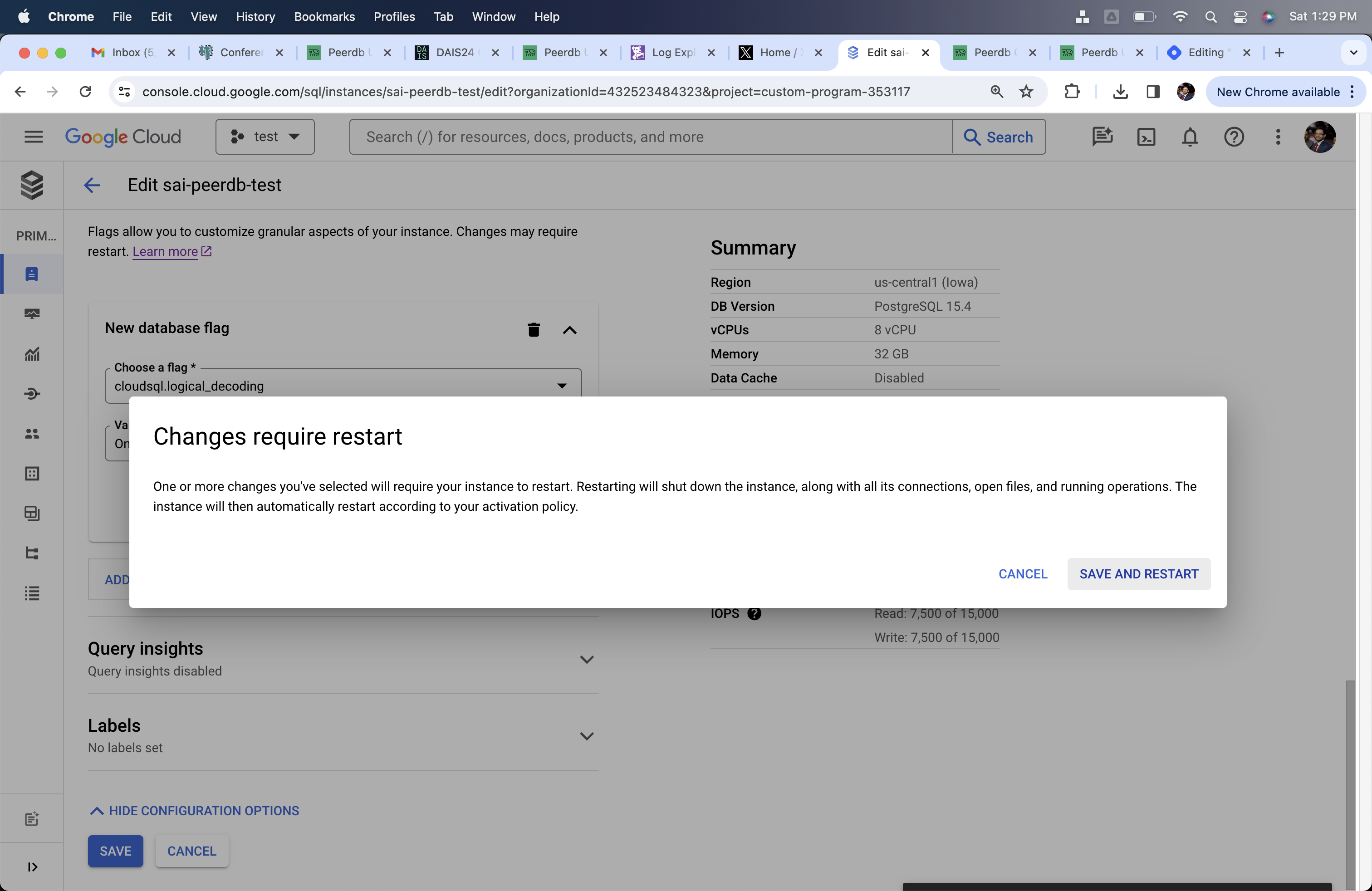

cloudsql.logical_decodingを on に変更します。この変更を反映するには、Postgres サーバーの再起動が必要です。

ClickPipes ユーザーの作成と権限付与

管理ユーザーで Cloud SQL Postgres に接続し、以下のコマンドを実行します。

-

ClickPipes 専用のユーザーを作成します:

-

前の手順で作成したユーザーに対して、スキーマレベルの読み取り専用アクセス権を付与します。次の例では

publicスキーマに対する権限を示しています。レプリケーションしたいテーブルを含む各スキーマに対して、これらのコマンドを繰り返してください。 -

ユーザーにレプリケーション権限を付与します:

-

レプリケーションしたいテーブルを含む publication を作成します。パフォーマンスのオーバーヘッドを避けるため、publication には必要なテーブルのみを含めることを強く推奨します。

注意publication に含めるすべてのテーブルには、主キー (primary key) が定義されているか、replica identity が

FULLに設定されている必要があります。スコープの決め方については、Postgres FAQs を参照してください。-

特定のテーブルに対する publication を作成するには:

-

特定スキーマ内のすべてのテーブルに対する publication を作成するには:

clickpipespublication には、指定したテーブルから生成された変更イベントの集合が含まれ、後でレプリケーションストリームを取り込むために使用されます。 -

Firewall に ClickPipes の IP アドレスを追加する

次の手順に従って、ClickPipes の IP アドレスをネットワークに追加します。

SSH Tunneling を使用している場合は、ClickPipes IPs を Jump Server/Bastion のファイアウォールルールに追加する必要があります。

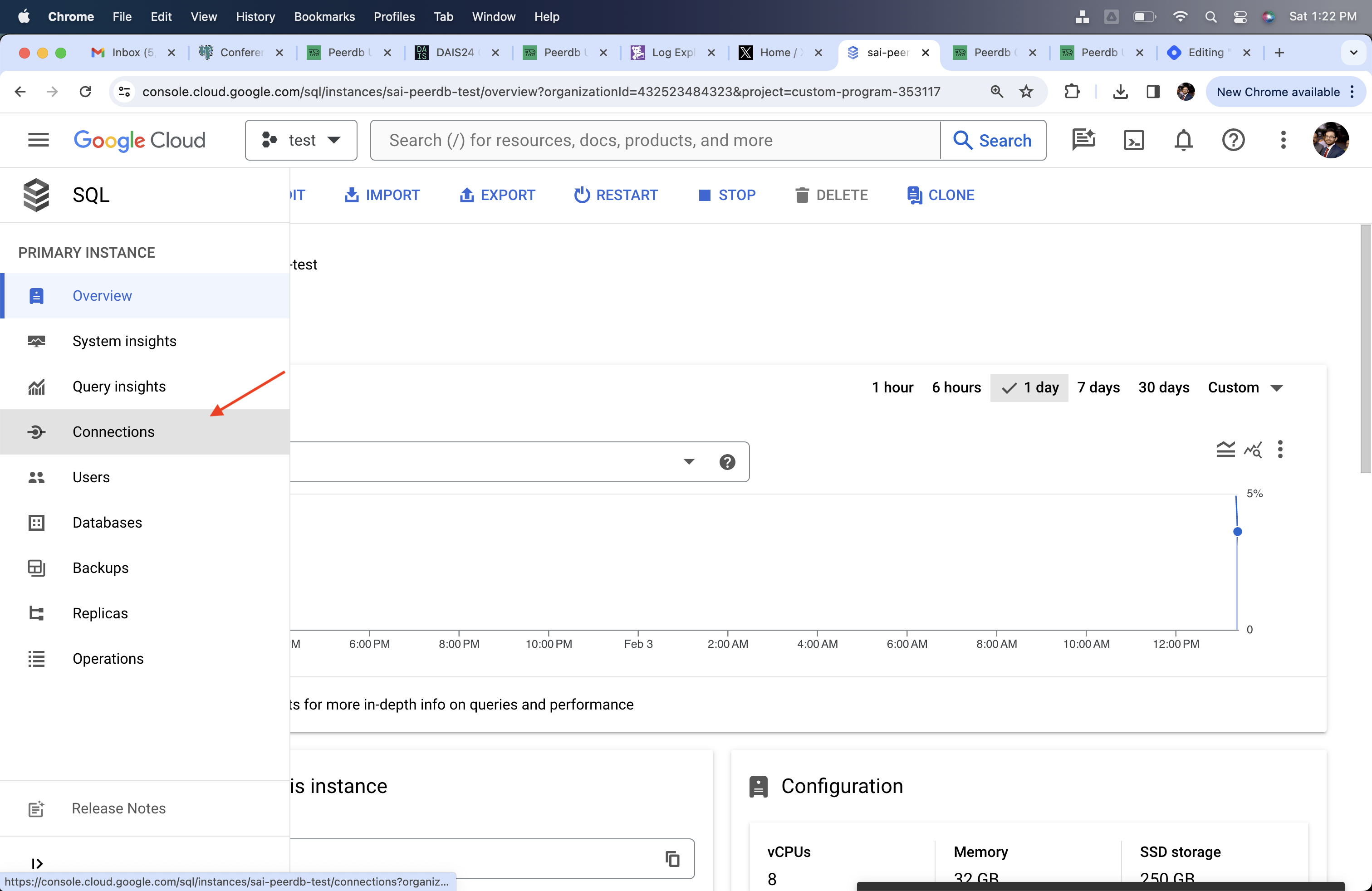

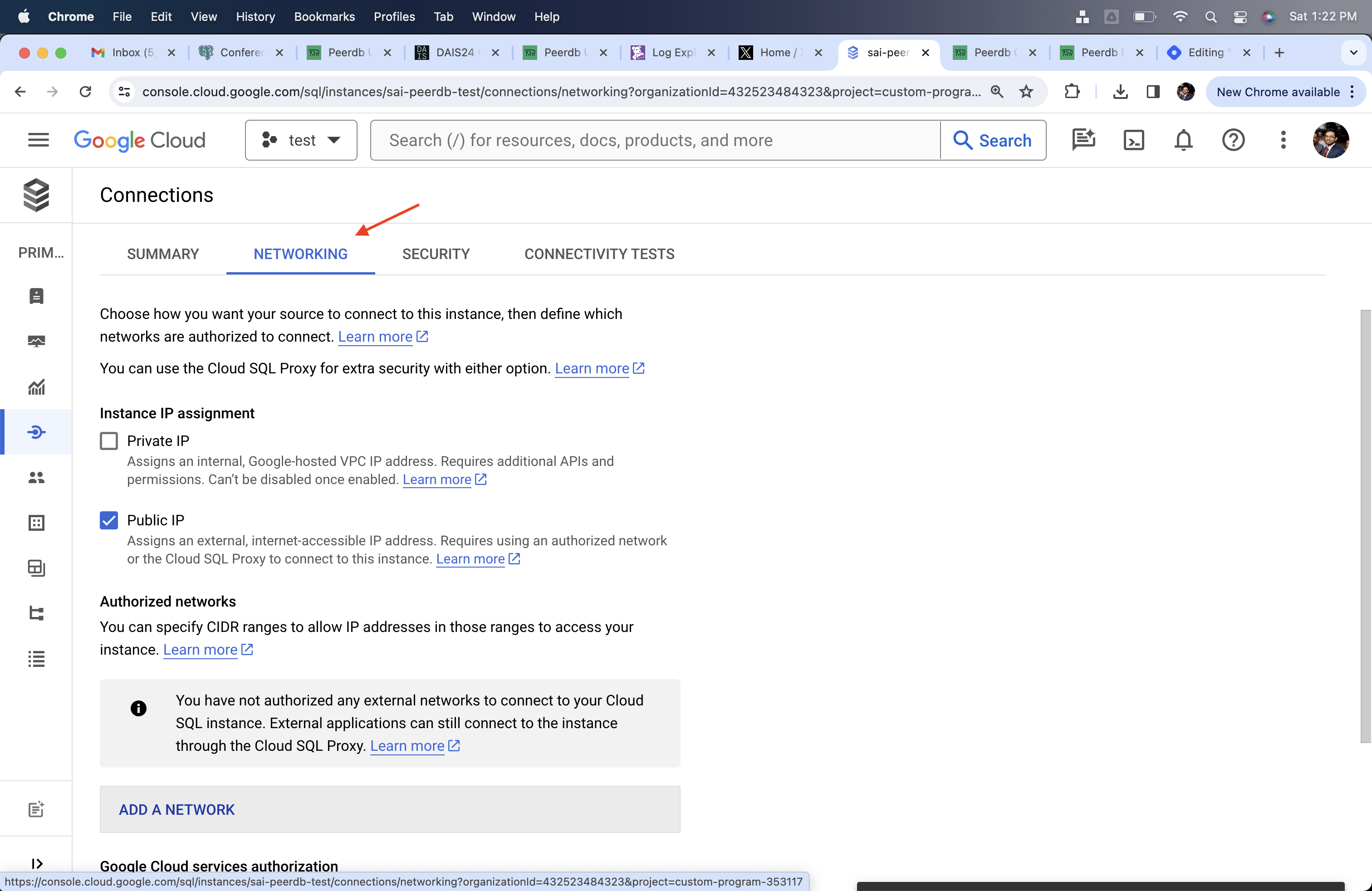

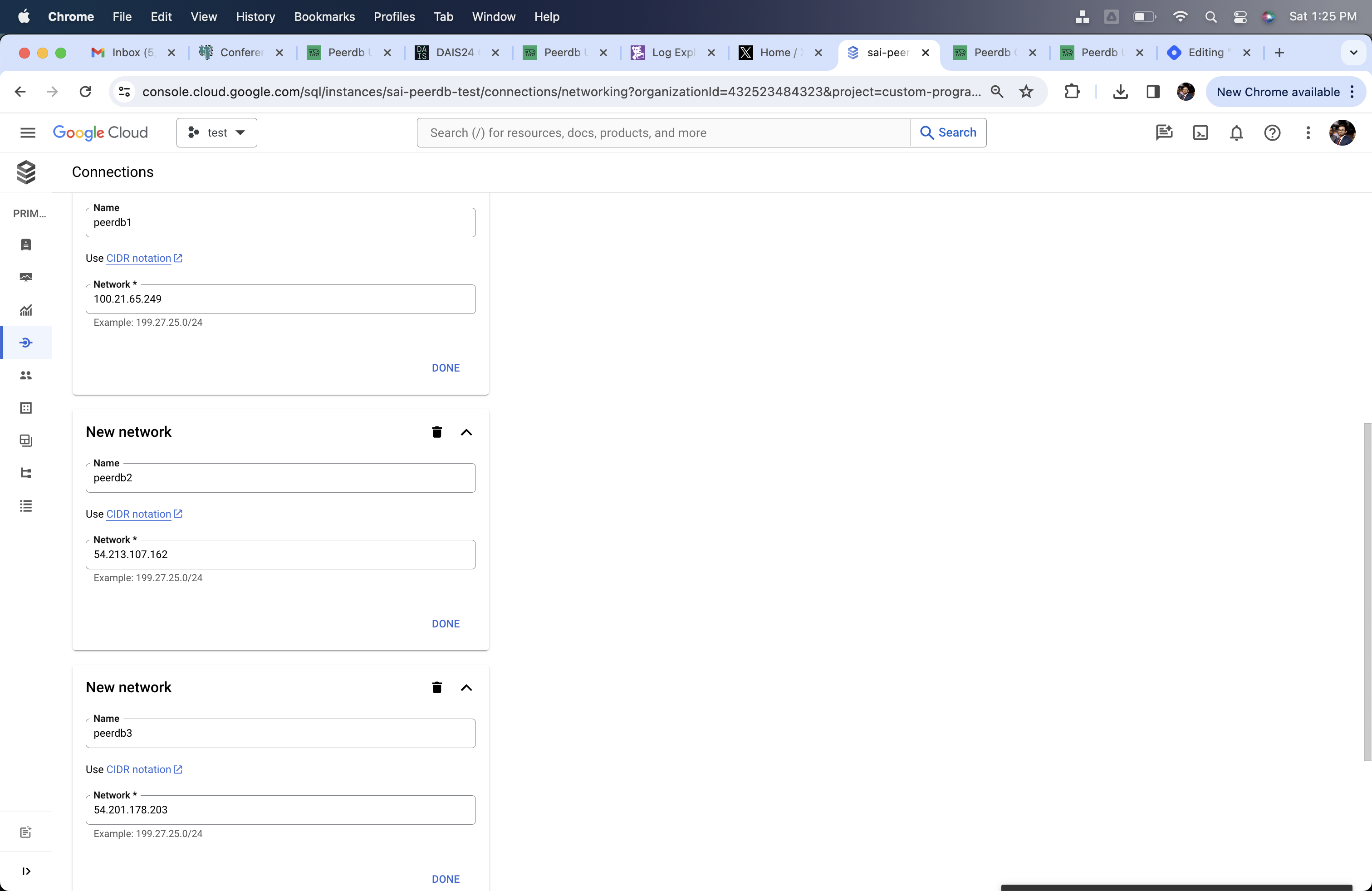

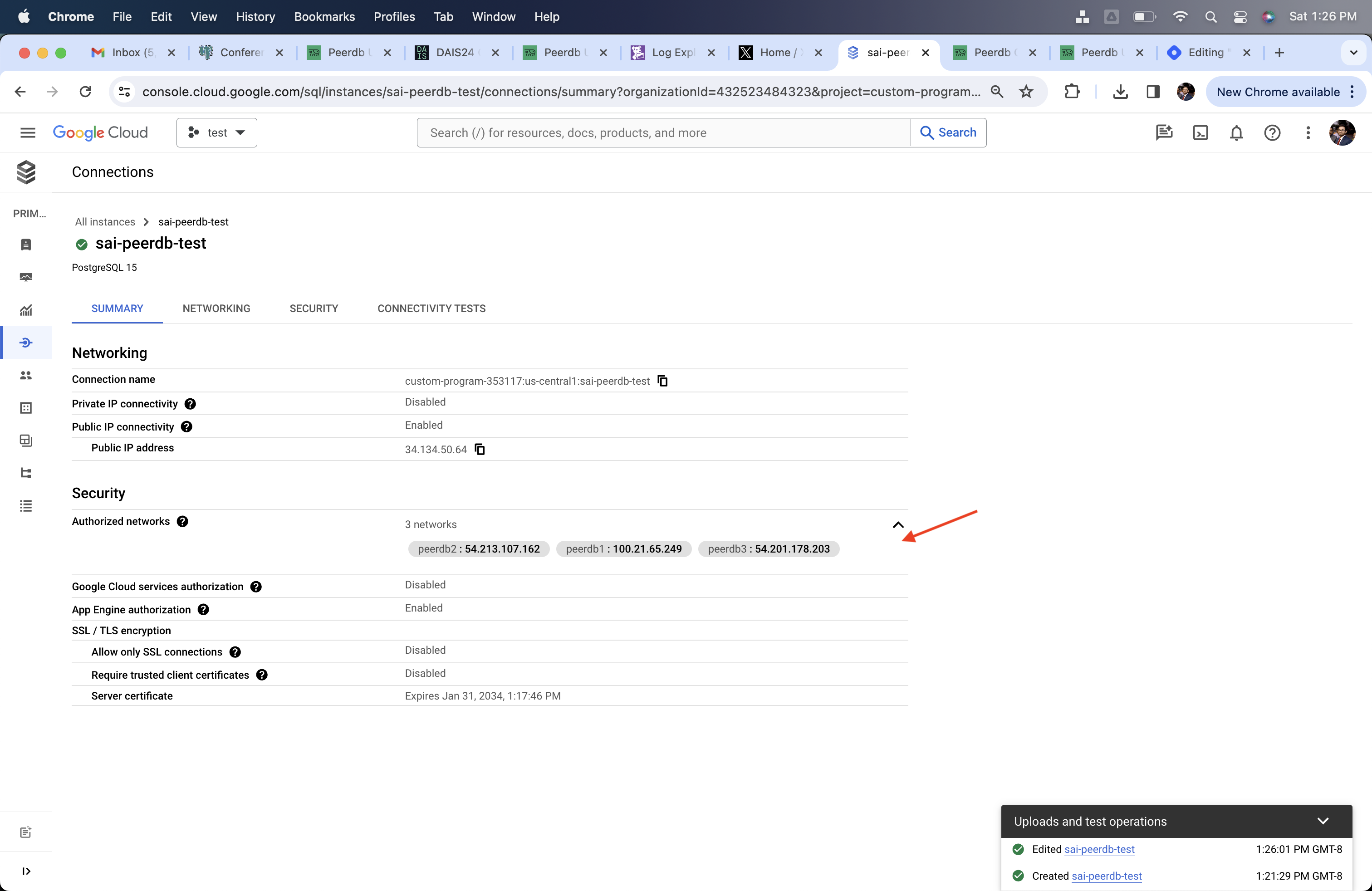

- Connections セクションに移動します

- Networking サブセクションに移動します

- ClickPipes の public IP アドレス を追加します

次のステップ

これで、ClickPipe を作成し、Postgres インスタンスから ClickHouse Cloud へのデータ取り込みを開始できます。 Postgres インスタンスのセットアップ時に使用した接続情報は、ClickPipe の作成時に必要になるので、必ず控えておいてください。