GCP カスタム設定

GCP 向けの顧客管理 VPC (BYO-VPC)

ClickHouse Cloud に新しい VPC をプロビジョニングさせる代わりに、既存の VPC を使用して ClickHouse BYOC をデプロイする場合は、以下の手順に従ってください。この方法では、ネットワーク設定をより細かく制御でき、ClickHouse BYOC を既存のネットワーク インフラストラクチャに統合できます。

既存の VPC を設定する

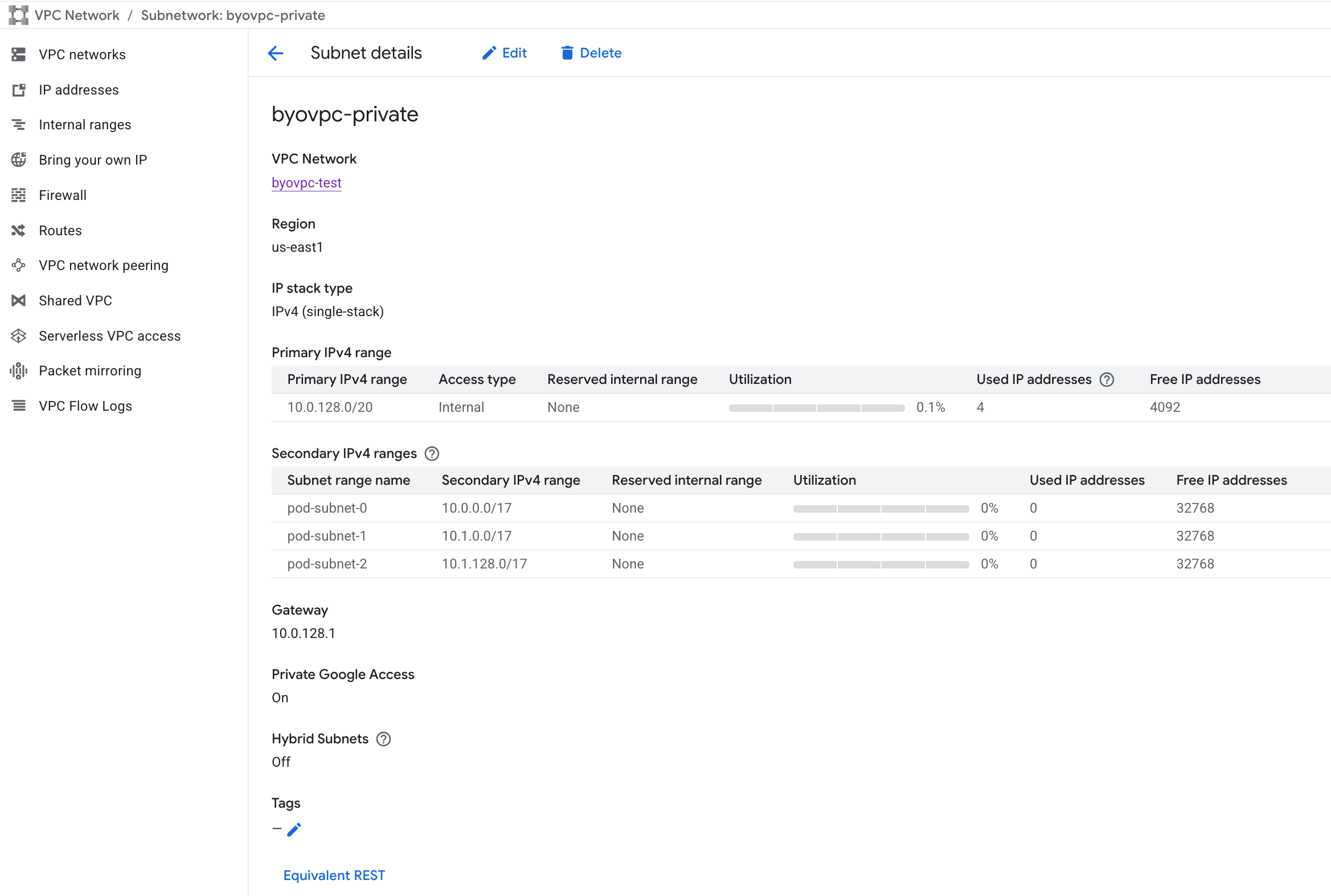

- ClickHouse Kubernetes (GKE) クラスタ用に、ClickHouse BYOC のサポート対象リージョンで、少なくとも 1 つのプライベートサブネットを割り当てます。GKE クラスタノードに十分な IP アドレスを確保できるように、サブネットの CIDR 範囲は最低でも

/24(例: 10.0.0.0/24) であることを確認してください。 - プライベートサブネット内で、GKE クラスタのポッドに使用するセカンダリ IPv4 範囲を少なくとも 1 つ割り当てます。GKE クラスタのポッドに十分な IP アドレスを確保できるように、セカンダリ範囲は最低でも

/23にしてください。 - サブネットで Private Google Access を有効にします。これにより、外部 IP アドレスを必要とせずに、GKE ノードから Google API や各種サービスにアクセスできるようになります。

ネットワーク接続を確保する

Cloud NAT Gateway VPC に対して Cloud NAT gateway がデプロイされていることを確認してください。ClickHouse BYOC コンポーネントは、Tailscale のコントロール プレーンと通信するために、外向きのインターネットアクセスを必要とします。Tailscale は、プライベートな管理操作向けにセキュアなゼロトラスト ネットワークを提供するために使用されます。Cloud NAT gateway は、外部 IP アドレスを持たないインスタンスにこの外向き接続を提供します。

DNS Resolution VPC で DNS 名前解決が正常に機能しており、標準的な DNS 名をブロック、妨害、または上書きしていないことを確認してください。ClickHouse BYOC は、Tailscale のコントロール サーバーと ClickHouse のサービスエンドポイントを名前解決するために DNS に依存しています。DNS が利用できない、または設定が誤っている場合、BYOC サービスが接続できなかったり、正常に動作しなかったりする可能性があります。

ClickHouse Support に連絡する

上記の設定手順を完了したら、次の情報を含めてサポート チケットを作成してください。

- GCP プロジェクト ID

- サービスをデプロイする GCP リージョン

- VPC ネットワーク名

- ClickHouse 用に割り当てたサブネット名

- (任意) ClickHouse 専用のセカンダリ IPv4 範囲名。これは、プライベートサブネットに複数のセカンダリ IPv4 範囲があり、そのすべてが ClickHouse 用ではない場合にのみ必要です

お客様の設定を当社チームが確認し、当社側でプロビジョニングを完了します。