AWS カスタマイズ設定

AWS 向けの顧客管理 VPC (BYO-VPC)

ClickHouse Cloud に新しい VPC をプロビジョニングさせる代わりに、既存の VPC を使用して ClickHouse BYOC をデプロイしたい場合は、以下の手順に従ってください。このアプローチにより、ネットワーク構成をより細かく制御でき、ClickHouse BYOC を既存のネットワークインフラストラクチャに統合できます。

既存の VPC を設定する

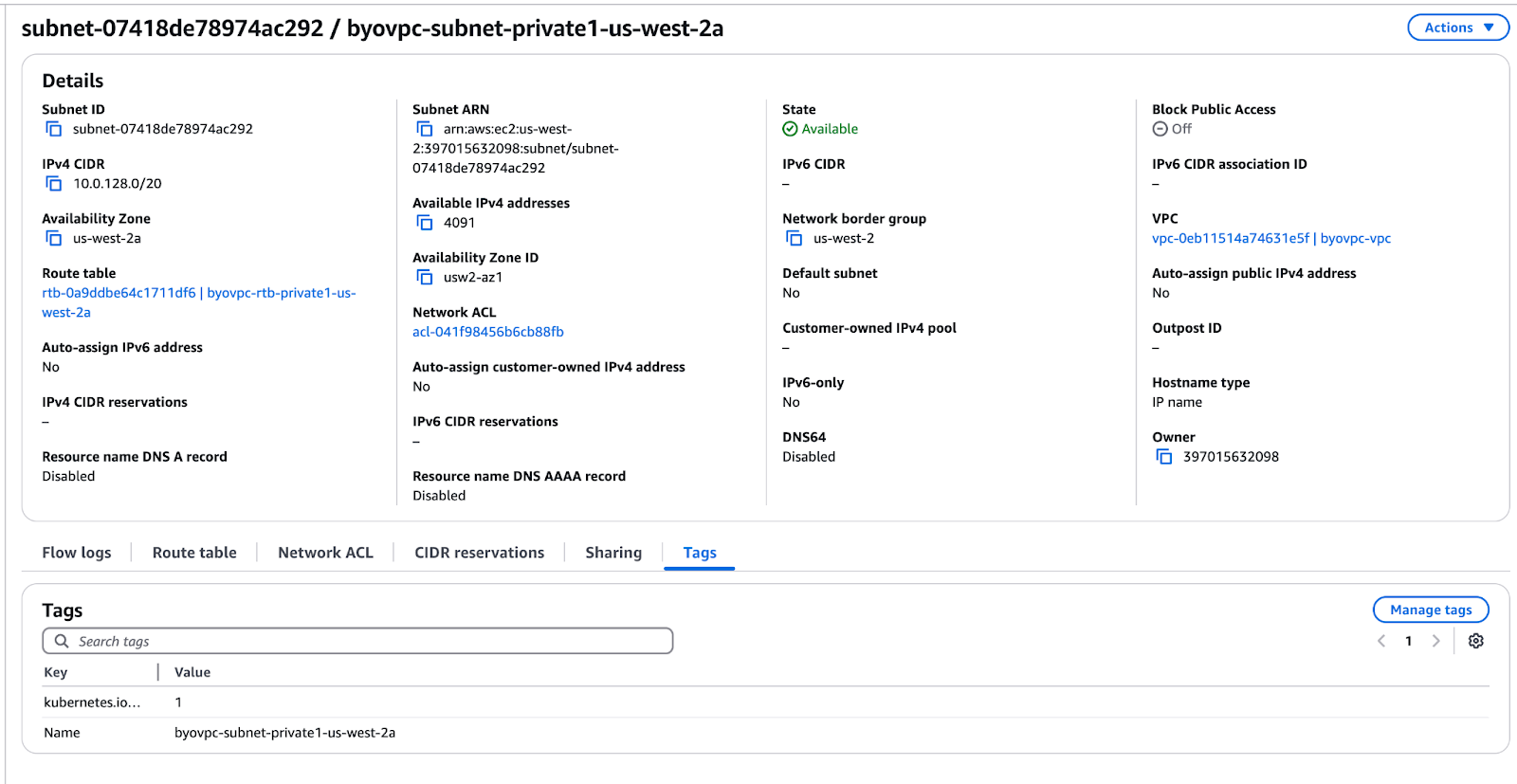

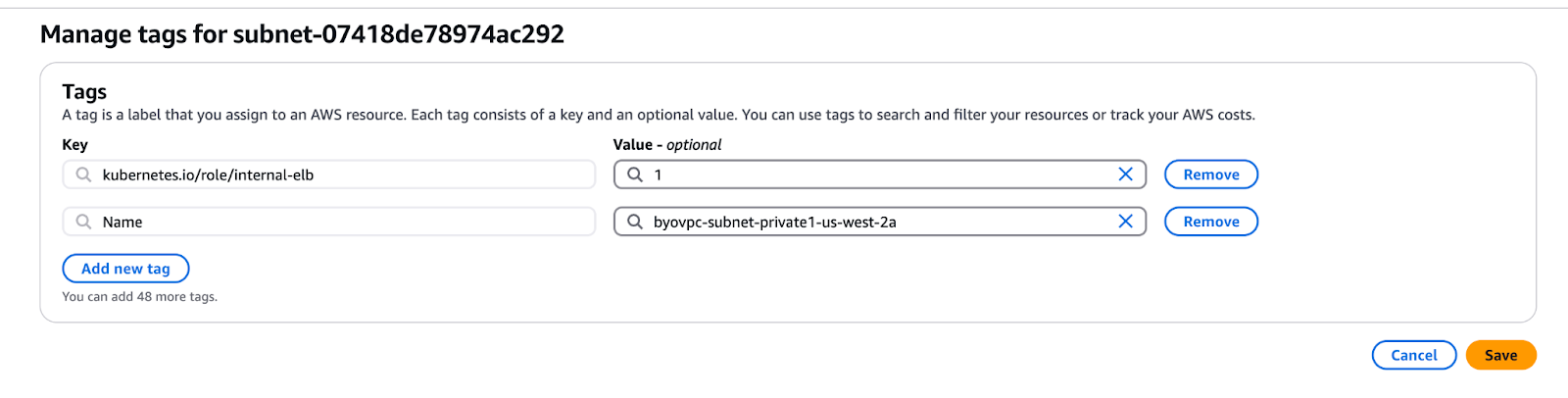

- VPC に

clickhouse-byoc="true"タグを付与します。 - ClickHouse Cloud が使用できるように、3 つの異なるアベイラビリティーゾーンにまたがる少なくとも 3 つのプライベートサブネットを割り当てます。

- ClickHouse のデプロイメントに十分な IP アドレスを確保できるように、各サブネットの CIDR 範囲が少なくとも

/23(例: 10.0.0.0/23) であることを確認します。 - 各サブネットに

kubernetes.io/role/internal-elb=1とclickhouse-byoc="true"のタグを追加し、ロードバランサーが適切に設定されるようにします。

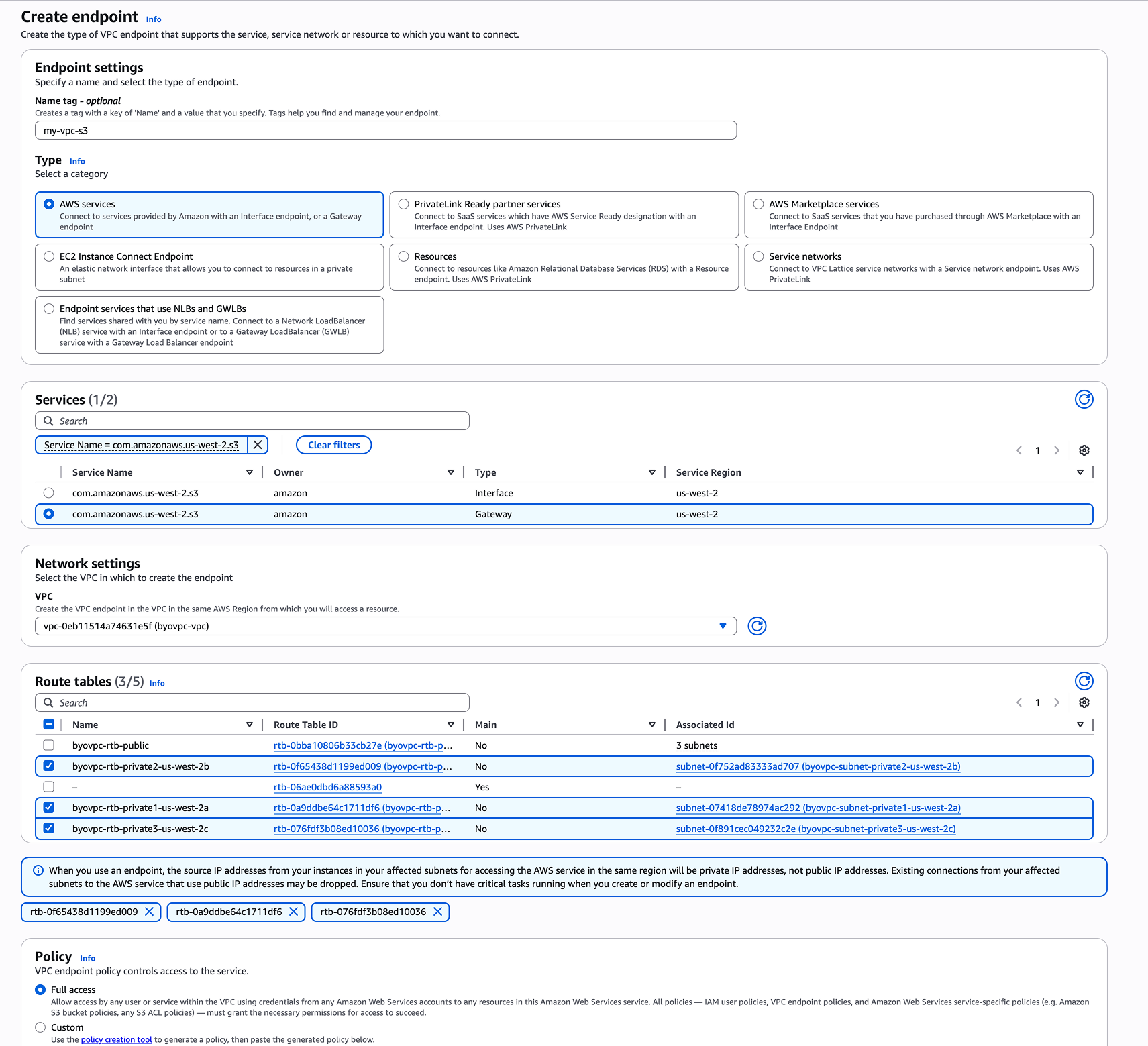

S3 Gateway Endpoint を設定する

VPC に S3 Gateway Endpoint がまだ設定されていない場合は、VPC と Amazon S3 間の安全でプライベートな通信を有効にするために作成する必要があります。このエンドポイントにより、ClickHouse サービスはパブリックインターネットを経由せずに S3 にアクセスできます。設定例については、以下のスクリーンショットを参照してください。

ネットワーク接続を確保する

アウトバウンドのインターネットアクセス ClickHouse BYOC コンポーネントが Tailscale のコントロールプレーンと通信できるようにするため、VPC では少なくともアウトバウンドのインターネットアクセスを許可する必要があります。Tailscale は、プライベートな管理操作に対して安全なゼロトラストネットワークを提供するために使用されます。Tailscale の初回登録と初期セットアップにはパブリックインターネット接続が必要であり、これは直接接続するか、NAT ゲートウェイ経由で実現できます。この接続は、BYOC デプロイメントのプライバシーとセキュリティの両方を維持するうえで必要です。

DNS 名前解決 VPC で DNS 名前解決が正常に機能しており、標準の DNS 名をブロック、干渉、または上書きしていないことを確認してください。ClickHouse BYOC は、Tailscale のコントロールサーバーおよび ClickHouse のサービスエンドポイントを名前解決するために DNS に依存しています。DNS が利用できない場合や設定に誤りがある場合、BYOC サービスは接続に失敗したり、正常に動作しなくなったりする可能性があります。

AWS アカウントを設定する

初期 BYOC セットアップでは、ClickHouse Cloud の BYOC コントローラーがインフラストラクチャを管理できるようにするための特権 IAM ロール (ClickHouseManagementRole) が作成されます。これは、CloudFormation テンプレートまたは Terraform モジュールのいずれかを使用して実行できます。

BYO-VPC セットアップ向けにデプロイする場合は、IncludeVPCWritePermissions パラメーターを false に設定し、ClickHouse Cloud にお客様が管理する VPC を変更する権限が付与されないようにします。

ClickHouse の実行に必要なストレージバケット、Kubernetes クラスター、およびコンピュートリソースは、この初期セットアップには含まれていません。これらは後続の手順でプロビジョニングされます。VPC はお客様が管理しますが、それでも ClickHouse Cloud には、Kubernetes クラスター、サービスアカウント用の IAM ロール、S3 バケット、および AWS アカウント内のその他の重要なリソースを作成および管理するための IAM 権限が必要です。

代替の Terraform モジュール

CloudFormation ではなく Terraform を使用したい場合は、次のモジュールを使用します。

BYOC インフラストラクチャをセットアップする

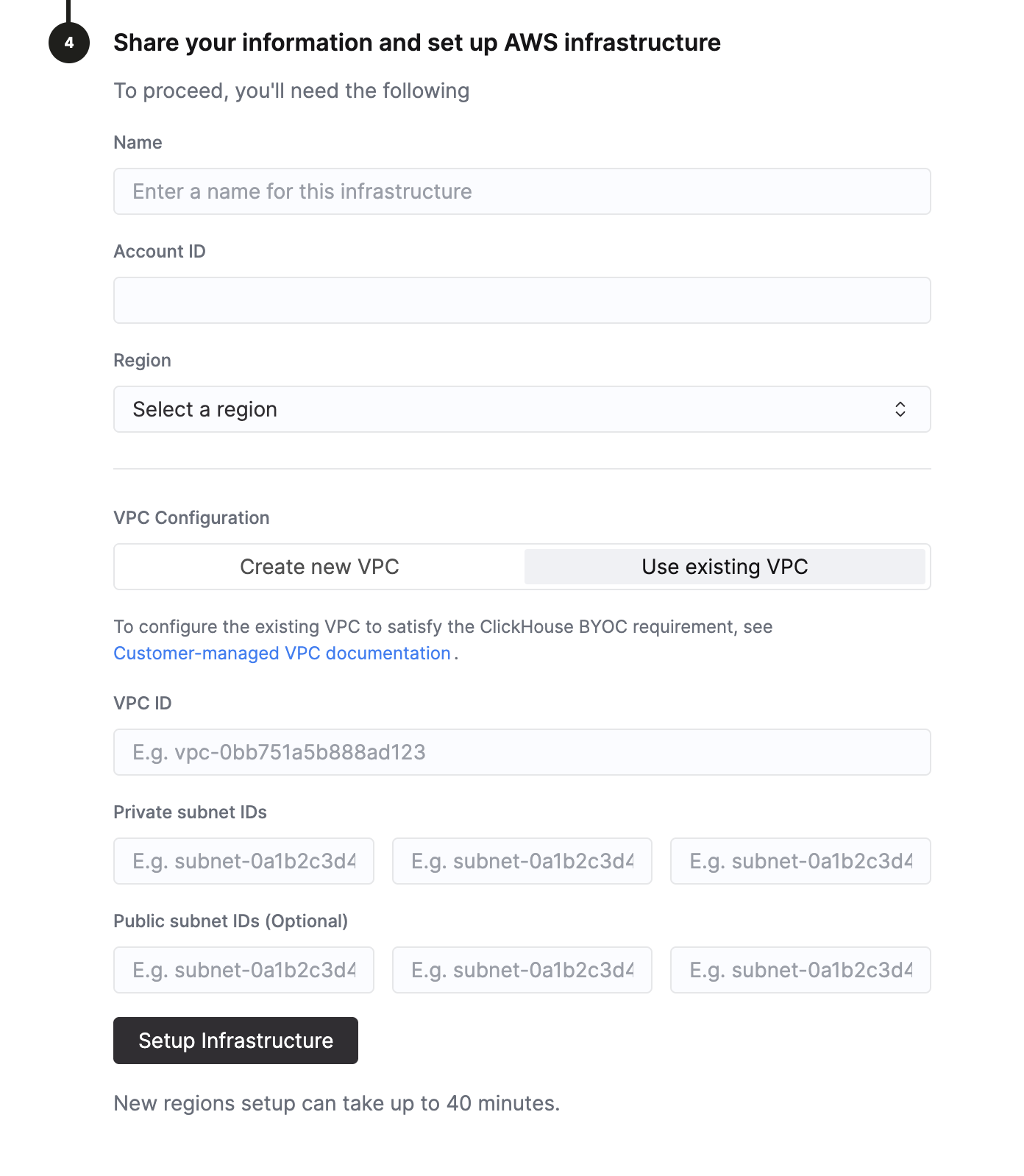

ClickHouse Cloud コンソールで BYOC セットアップページ に移動し、次の項目を設定します。

- VPC Configuration で、Use existing VPC を選択します。

- VPC ID を入力します (例:

vpc-0bb751a5b888ad123) 。 - 先ほど設定した 3 つのサブネットの Private subnet IDs を入力します。

- パブリック向けロードバランサーが必要な場合は、必要に応じて Public subnet IDs を入力します。

- Setup Infrastructure をクリックしてプロビジョニングを開始します。

新しいリージョンのセットアップには最大 40 分かかる場合があります。

顧客管理 IAM ロール

高度なセキュリティ要件や厳格なコンプライアンス ポリシーを持つ組織では、ClickHouse Cloud に IAM ロールを作成させる代わりに、独自の IAM ロールを指定できます。この方法により、IAM 権限を完全に制御でき、組織のセキュリティ ポリシーを適用できます。

顧客管理 IAM ロールはプライベート プレビュー段階です。この機能が必要な場合は、具体的な要件と導入時期について ClickHouse Support までお問い合わせください。

この機能が利用可能になると、次のことができるようになります。

- ClickHouse Cloud が使用する事前設定済みの IAM ロールを指定する

- クロスアカウント アクセスに使用される

ClickHouseManagementRoleについて、IAM 関連権限への書き込み権限を削除する - ロール権限と信頼関係を完全に制御する

ClickHouse Cloud がデフォルトで作成する IAM ロールについては、BYOC Privilege Reference を参照してください。